Sichern Sie sich finanzielle Freiheit Generieren Sie passives Einkommen mit Kryptowährungen

Der Reiz passiven Einkommens ist unbestreitbar. Die Vorstellung, dass Geld für einen arbeitet, während man schläft, reist oder seinen Leidenschaften nachgeht, ist ein Traum, den viele von uns teilen. Jahrzehntelang war dieser Traum weitgehend auf traditionelle Anlagen wie Immobilien, Dividendenaktien oder Mietobjekte beschränkt – Wege, die oft beträchtliches Kapital und erheblichen Vorlaufaufwand erfordern. Doch im dynamischen Umfeld des 21. Jahrhunderts ist eine revolutionäre Technologie entstanden, die völlig neue Möglichkeiten zur Generierung passiven Einkommens eröffnet: Kryptowährungen.

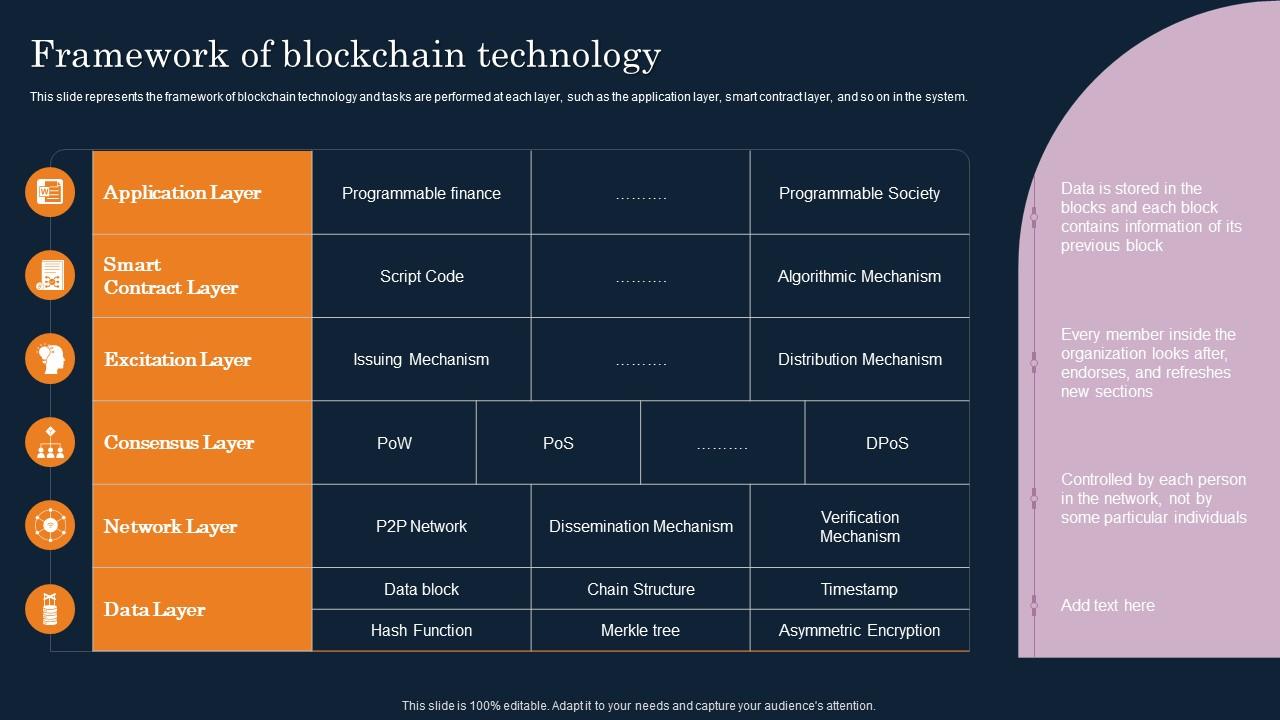

Kryptowährungen, entstanden aus der bahnbrechenden Innovation der Blockchain-Technologie, haben sich längst von ihrer anfänglichen Wahrnehmung als spekulative digitale Währung emanzipiert. Sie haben sich zu einem robusten Ökosystem entwickelt, das innovative Möglichkeiten bietet, mit digitalen Vermögenswerten Renditen zu erzielen, ohne ständig aktiv handeln oder diese verwalten zu müssen. Dieser Wandel markiert einen Wendepunkt, der den Zugang zu einkommensgenerierenden Möglichkeiten demokratisiert und Einzelpersonen befähigt, mehr Kontrolle über ihre finanzielle Zukunft zu erlangen.

Was genau versteht man unter passivem Einkommen im Krypto-Kontext? Im Kern geht es darum, mit minimalem Aufwand Prämien, Zinsen oder Renditen auf seine Kryptowährungsbestände zu erzielen. Anders als aktives Einkommen, das durch direkte Arbeit oder Handel erwirtschaftet wird, generieren passive Einkommensströme nach der Einrichtung ohne oder mit nur geringem kontinuierlichem Aufwand Einnahmen. Der Reiz von passivem Einkommen aus Kryptowährungen liegt in seiner Zugänglichkeit, dem Potenzial für hohe Renditen und den zugrundeliegenden technologischen Fortschritten, die dies ermöglichen.

Eine der einfachsten und beliebtesten Methoden, um passives Einkommen mit Kryptowährungen zu erzielen, ist das Staking. Stellen Sie sich vor, Sie erhalten Zinsen auf Ihr Sparkonto, nur eben mit digitalen Assets. Beim Staking hinterlegen Sie eine bestimmte Menge Kryptowährung, um den Betrieb eines Blockchain-Netzwerks zu unterstützen. Im Gegenzug erhalten Sie Belohnungen, in der Regel in Form weiterer Kryptowährung.

Viele Blockchain-Netzwerke, insbesondere solche mit einem Proof-of-Stake (PoS)-Konsensmechanismus (wie Ethereum 2.0, Cardano, Solana und Polkadot), setzen auf Staker, um Transaktionen zu validieren und das Netzwerk zu sichern. Durch das Staking Ihrer Coins werden Sie Teil dieses Prozesses. Die erhaltenen Belohnungen sind im Wesentlichen eine Vergütung für Ihren Beitrag zur Integrität und Funktionalität des Netzwerks. Die zu erwartende Rendite variiert stark je nach Kryptowährung, der aktuellen Nachfrage im Netzwerk und der Dauer des Stakings. Einige Kryptowährungen bieten attraktive jährliche Renditen (APYs), die oft die Renditen traditioneller Finanzmärkte übertreffen.

Es gibt verschiedene Möglichkeiten, am Staking teilzunehmen. Sie können direkt staken, indem Sie Ihren eigenen Validator-Node betreiben. Dies erfordert jedoch technisches Fachwissen und eine beträchtliche Menge an Kryptowährung. Für die meisten Nutzer ist das Staking über eine zentralisierte Börse (wie Binance, Coinbase oder Kraken) oder einen spezialisierten Staking-Service eine zugänglichere Option. Diese Plattformen bündeln häufig die Gelder der Nutzer und übernehmen die technischen Komplexitäten. Sie bieten eine benutzerfreundliche Oberfläche und eine bequeme Möglichkeit, Staking-Belohnungen zu verdienen. Es ist jedoch wichtig, sich der Risiken zentralisierter Plattformen bewusst zu sein, darunter die Möglichkeit von Hackerangriffen oder regulatorischen Problemen. Ein weiterer dezentraler Ansatz ist das Staking über einen Staking-Pool. Dabei trägt man seine Kryptowährung in einen größeren, von einem Drittanbieter verwalteten Pool ein und teilt sich die Gewinne und Verantwortlichkeiten.

Eng verwandt mit Staking und oft damit verwechselt, ist das Lending. Krypto-Kreditplattformen ermöglichen es Ihnen, Ihre digitalen Vermögenswerte an Kreditnehmer zu verleihen. Diese können beispielsweise Händler sein, die ihre Positionen hebeln möchten, oder Privatpersonen, die schnell an Kapital gelangen müssen. Im Gegenzug für die Bereitstellung Ihrer Kryptowährung erhalten Sie Zinsen. Dies ähnelt dem traditionellen Peer-to-Peer-Kreditwesen, findet aber innerhalb des Blockchain-Ökosystems statt.

Die Zinssätze für Kryptokredite können aufgrund der Marktnachfrage und der inhärenten Volatilität digitaler Vermögenswerte sehr wettbewerbsintensiv sein. Plattformen können dezentralisiert (DeFi) oder zentralisiert sein. Dezentrale Kreditprotokolle wie Aave und Compound basieren auf Smart Contracts und machen somit Intermediäre überflüssig. Dies bietet mehr Transparenz und Kontrolle, kann aber auch mit höheren technischen Hürden und einem höheren Smart-Contract-Risiko einhergehen. Zentralisierte Kreditplattformen bieten zwar eine vertrautere Benutzererfahrung, bergen aber – ähnlich wie beim Staking an Kryptobörsen – Risiken, die mit der Plattform selbst verbunden sind.

Wenn Sie Ihre Kryptowährung verleihen, hinterlegen Sie diese üblicherweise in einem Smart Contract oder einem Pool einer Plattform. Kreditnehmer greifen dann auf diese Gelder zu und stellen häufig Sicherheiten in Form anderer Kryptowährungen bereit, um das Risiko für die Kreditgeber zu minimieren. Die erhaltenen Zinsen werden in der Regel periodisch ausgezahlt, entweder in der gleichen Kryptowährung, die Sie verliehen haben, oder im nativen Token der Plattform. Die Flexibilität von Krypto-Krediten ist ein wesentlicher Vorteil, da viele Plattformen es ermöglichen, die verliehenen Vermögenswerte relativ schnell abzuheben. Dies kann sich jedoch mitunter auf den Zinssatz auswirken.

Yield Farming, eine fortgeschrittenere und potenziell renditestärkere Strategie, hat sich zu einem Eckpfeiler der DeFi-Bewegung (Decentralized Finance) entwickelt. Dabei stellen Nutzer dezentralen Börsen (DEXs) oder Kreditprotokollen Liquidität zur Verfügung und erhalten im Gegenzug Belohnungen, oft in Form der plattformeigenen Token, zusätzlich zu Transaktionsgebühren und Zinsen. Man kann es sich als eine ausgeklügelte Methode vorstellen, die Rendite zu maximieren, indem man seine Krypto-Assets strategisch über verschiedene DeFi-Protokolle bewegt, um die höchsten Renditen zu erzielen.

Das Kernkonzept des Yield Farmings ist die Liquiditätsbereitstellung. DEXs wie Uniswap oder Sushiswap benötigen Asset-Pools, mit denen Nutzer handeln können. Wenn Sie ein Token-Paar in einen Liquiditätspool einzahlen, ermöglichen Sie anderen Nutzern den Handel mit diesen Token und erhalten einen Anteil der generierten Handelsgebühren. Yield Farmer gehen jedoch noch einen Schritt weiter: Sie nutzen die von ihnen erhaltenen Liquiditätsanbieter-Token (LP-Token, die ihren Anteil am Pool repräsentieren) und investieren diese in andere „Farmen“ oder Smart Contracts, die zusätzliche Belohnungen bieten, oft in Form von Governance-Token. Dieser mehrstufige Ansatz kann zu extrem hohen jährlichen Renditen (APYs) führen, die mitunter drei- oder sogar vierstellig sind.

Ertragsorientiertes Farming ist jedoch nichts für schwache Nerven. Yield Farming ist komplexer, birgt ein höheres Risiko durch Smart Contracts (da mehrere Protokolle involviert sind) und birgt das Risiko von impermanenten Verlusten. Impermanente Verluste entstehen, wenn sich der Preis der hinterlegten Token nach der Einzahlung in einen Liquiditätspool relativ zueinander ändert. Zwar erhalten Sie weiterhin Handelsgebühren, der Wert Ihrer abgehobenen Token kann jedoch geringer sein, als wenn Sie diese einfach gehalten hätten. Um im Yield Farming erfolgreich zu sein, ist es entscheidend, die Funktionsweise jedes Protokolls und die damit verbundenen Risiken zu verstehen sowie eine solide Strategie für das Positionsmanagement zu haben. Es ähnelt oft der Verwaltung eines komplexen Anlageportfolios und erfordert ständige Überwachung und Anpassung.

Je tiefer wir in die Welt der Kryptowährungen eintauchen, desto mehr Möglichkeiten eröffnen sich uns für passives Einkommen, das einzigartige Aspekte der digitalen Vermögenswelt nutzt. Von Prämien auf Stablecoins bis hin zum boomenden Markt der Non-Fungible Tokens (NFTs) – die Möglichkeiten erweitern sich stetig und bieten vielfältige Optionen für alle, die sich ein Krypto-Einkommen aufbauen möchten. Im nächsten Teil unserer Erkundung werden wir diese spannenden Möglichkeiten genauer beleuchten und einen klareren Weg für alle aufzeigen, die sich ein passives Einkommen aufbauen wollen.

Wir setzen unsere Reise in die Welt des passiven Einkommens mit Kryptowährungen fort und haben bereits die Grundlagen des Stakings, des Lendings und des Yield Farmings erkundet. Nun wollen wir uns spezialisierteren, aber ebenso vielversprechenden Wegen zuwenden, die Ihre Krypto-Einnahmen weiter diversifizieren und steigern können. Diese Methoden erfordern oft einen etwas anderen Ansatz und ein tieferes Verständnis, doch die potenziellen Gewinne können beträchtlich sein und Ihrer Finanzstrategie spannende neue Dimensionen verleihen.

Eine der attraktivsten und stabilsten Möglichkeiten, passives Einkommen im Kryptobereich zu generieren, bieten Stablecoins. Im Gegensatz zu anderen Kryptowährungen, deren Preise starken Schwankungen unterliegen können, sind Stablecoins so konzipiert, dass sie einen stabilen Wert beibehalten und in der Regel an eine Fiatwährung wie den US-Dollar gekoppelt sind (z. B. USDT, USDC, DAI). Diese inhärente Stabilität macht sie ideal, um Zinsen zu erwirtschaften, ohne ständig Angst vor einem Wertverlust des eingesetzten Kapitals haben zu müssen.

Mit Stablecoins lassen sich über verschiedene Wege passives Einkommen erzielen. Das Verleihen von Stablecoins auf Plattformen wie Aave, Compound oder auch über zentralisierte Börsen ist eine beliebte Option. Da Stablecoins weniger riskant sind als volatile Kryptowährungen, sind die Zinssätze zwar möglicherweise niedriger als beim Verleihen von Bitcoin oder Ether, bieten aber eine besser planbare und sicherere Rendite. Viele Plattformen ermöglichen es, Stablecoins zu verleihen und die Zinsen in derselben Stablecoin zu erhalten. So bleibt die Kaufkraft Ihrer Erträge im Verhältnis zur gekoppelten Fiatwährung erhalten.

Eine weitere Methode ist das Staking von Stablecoins auf bestimmten Plattformen oder über spezifische DeFi-Protokolle. Obwohl es nicht so verbreitet ist wie das Staking zur Sicherung der Netzwerksicherheit in PoS-Chains, bieten einige Projekte Staking-Möglichkeiten für Stablecoins an und belohnen Nutzer mit ihren nativen Token oder einem Anteil der Plattformgebühren. Dies kann eine Möglichkeit sein, zusätzlich zum stabilen Wert Ihrer Bestände eine weitere Rendite zu erzielen. Einige dezentrale Börsen bieten beispielsweise Liquiditätspools für Stablecoin-Paare an, bei denen man durch die Bereitstellung von Liquidität Handelsgebühren und möglicherweise Plattform-Token verdient.

Der Aufstieg des Liquidity Mining ist eng mit Yield Farming verknüpft, verdient aber als eigenständige Strategie Beachtung, insbesondere bei Fokus auf bestimmte Token. Liquidity Mining ist im Wesentlichen der Prozess, Belohnungen (oft in Form des projekteigenen Tokens) für die Bereitstellung von Liquidität für eine dezentrale Börse oder ein Protokoll zu erhalten. Projekte nutzen Liquidity Mining, um die Akzeptanz zu steigern und Nutzer zur Teilnahme an ihrem Ökosystem zu motivieren.

Stellen Sie sich eine neue dezentrale Börse vor, die an den Start geht. Um genügend Handelspaare und ausreichendes Handelsvolumen zu gewährleisten, bietet sie möglicherweise großzügige Belohnungen für Nutzer an, die ihre Vermögenswerte in die Liquiditätspools der Börse einzahlen. Diese Belohnungen werden häufig in Form des Governance-Tokens der Börse ausgezahlt. Sie zahlen also Ihre Bitcoin und Ether in einen BTC-ETH-Liquiditätspool ein, erhalten Handelsgebühren und zusätzlich regelmäßig Token des neuen Projekts. Dies kann äußerst lukrativ sein, insbesondere in der Anfangsphase vielversprechender Projekte. Allerdings birgt es auch erhebliche Risiken, darunter die Möglichkeit eines Scheiterns des Projekts oder eines Kurssturzes des Tokens, wodurch die Belohnungen weniger wert sein können als erwartet. Es ist eine Strategie, die frühe Anwender und diejenigen belohnt, die bereit sind, ein höheres Risiko für potenziell höhere Renditen einzugehen.

Die Welt der Non-Fungible Tokens (NFTs), die oft mit digitaler Kunst und Sammlerstücken in Verbindung gebracht wird, hat auch interessante Möglichkeiten für passives Einkommen eröffnet. Während der Kauf und Verkauf von NFTs mit dem Ziel des Gewinns eine aktive Strategie darstellt, gibt es neue Wege, passiv von seinen NFT-Beständen zu profitieren.

NFT-Kredite gewinnen zunehmend an Bedeutung. Sie ermöglichen es NFT-Inhabern, ihre digitalen Vermögenswerte gegen Gebühr an andere Nutzer zu verleihen. Besitzen Sie beispielsweise ein seltenes In-Game-Item-NFT oder ein wertvolles digitales Kunstwerk, das ein anderer Nutzer vorübergehend nutzen oder ausstellen möchte, können Sie es ihm über eine spezialisierte Plattform leihen und so Mieteinnahmen erzielen. Die Konditionen dieser Kredite werden üblicherweise durch Smart Contracts geregelt. Diese gewährleisten, dass das NFT nach Ablauf der vereinbarten Frist an den Eigentümer zurückgegeben wird oder dass die Sicherheiten verfallen, falls der Kreditnehmer die Bedingungen nicht erfüllt.

Darüber hinaus integrieren einige NFT-Projekte Mieteinnahmen direkt in ihre Funktionsweise. Dies kann beispielsweise den Besitz eines NFTs umfassen, das ein virtuelles Grundstück in einem Metaverse repräsentiert und anschließend an Unternehmen oder Privatpersonen für Veranstaltungen, Werbung oder andere Zwecke vermietet werden kann. Ebenso können NFTs, die Zugang zu bestimmten Spielfunktionen oder Vorteilen gewähren, verliehen werden, sodass Besitzer passives Einkommen von Nutzern erzielen, die diese Vorteile vorübergehend in Anspruch nehmen möchten. Dieser Bereich entwickelt sich rasant, und es werden ständig neue Modelle für passives Einkommen auf NFT-Basis entwickelt.

Für alle mit Unternehmergeist kann die Erstellung und der Verkauf von Krypto-bezogenen Inhalten oder Bildungsressourcen eine passive Einkommensquelle darstellen. Dabei handelt es sich zwar nicht um direkte Krypto-Einnahmen, aber Sie nutzen Ihr Wissen und Ihre Expertise in diesem Bereich. Sie könnten Online-Kurse, E-Books oder Premium-Newsletter zu Themen wie DeFi-Strategien, Blockchain-Technologie oder passivem Einkommen mit Kryptowährungen erstellen. Bei erfolgreicher Erstellung und Vermarktung können diese Ressourcen mit minimalem Aufwand langfristig Einnahmen generieren, insbesondere wenn Sie eine treue Leserschaft aufbauen. Der Schlüssel liegt darin, echten Mehrwert zu bieten und der wachsenden Nachfrage nach verständlichen Informationen in der komplexen Kryptowelt gerecht zu werden.

Vergessen Sie nicht das Potenzial von Affiliate-Marketing im Kryptobereich. Viele Börsen, Kreditplattformen und DeFi-Protokolle bieten Affiliate-Programme an. Indem Sie neue Nutzer über Ihren individuellen Empfehlungslink an diese Plattformen vermitteln, können Sie Provisionen auf deren Handelsgebühren, Einzahlungen oder andere Aktivitäten verdienen. Dies kann sich zu einer überraschend effektiven passiven Einkommensquelle entwickeln, wenn Sie eine ansehnliche Reichweite in sozialen Medien, einem Blog oder einer Website zum Thema Kryptowährungen haben. Kontinuierliche Werbung und der Aufbau von Vertrauen zu Ihrer Zielgruppe sind entscheidend, um dieses Potenzial voll auszuschöpfen.

Wie Sie sehen, ist die Landschaft der Möglichkeiten, mit Kryptowährungen passives Einkommen zu erzielen, riesig und entwickelt sich ständig weiter. Von den grundlegenden Methoden des Stakings und Lendings über dynamischere Ansätze wie Yield Farming bis hin zu den neuen Möglichkeiten im Bereich NFTs und Content-Erstellung gibt es für nahezu jede Risikobereitschaft und jedes technische Kenntnisniveau die passende Strategie.

Der Schlüssel zum Erfolg in diesem spannenden Bereich liegt in gründlicher Recherche, dem Verständnis der mit jeder Methode verbundenen Risiken und einer langfristigen Perspektive. Die Diversifizierung Ihrer passiven Einkommensquellen über verschiedene Protokolle und Anlageklassen hinweg kann helfen, Risiken zu minimieren und Ihre potenziellen Renditen zu maximieren. Der Weg zur finanziellen Freiheit durch Kryptowährungen ist kein Sprint, sondern ein Marathon. Durch die strategische Nutzung dieser passiven Einkommensstrategien können Sie sich eine solide und widerstandsfähige finanzielle Zukunft aufbauen. Die Möglichkeit, Ihr Geld für sich arbeiten zu lassen, ist heute einfacher denn je – die Kryptowelt steht Ihnen offen.

Teil 1

Biometrische Digitalisierung digitaler Assets: Sicherheit im digitalen Zeitalter neu definiert

In einer Zeit, in der digitale Spuren allgegenwärtig sind, ist die Sicherheit unserer digitalen Daten wichtiger denn je. Von persönlichen Fotos bis hin zu Finanzdaten – der Wert des Schutzes unserer digitalen Besitztümer ist immens. Hier kommt die biometrische Technologie ins Spiel, ein echter Durchbruch im Bereich des Schutzes digitaler Daten. Im ersten Teil dieser Reihe erfahren Sie, wie Biometrie die Sicherheit neu definiert und ein neues Paradigma für die Verwaltung unseres digitalen Lebens bietet.

Die Entwicklung der digitalen Sicherheit

Das digitale Zeitalter hat beispiellosen Komfort mit sich gebracht, aber auch neue Wege für Sicherheitslücken eröffnet. Traditionelle Methoden wie Passwörter und PINs sind zwar bis zu einem gewissen Grad wirksam, aber oft anfällig für Hacking, Phishing und Social Engineering. Biometrische Sicherheit verfolgt hingegen einen anderen Ansatz: Sie nutzt einzigartige, nicht reproduzierbare physische oder Verhaltensmerkmale zur Authentifizierung von Identitäten.

Biometrische Verfahren umfassen eine Reihe von Technologien, darunter Fingerabdruckerkennung, Gesichtserkennung, Iris-Scanning und sogar Stimmerkennung. Jedes dieser Verfahren bietet eine zusätzliche Sicherheitsebene, die im Vergleich zu herkömmlichen Methoden deutlich schwieriger zu kopieren oder zu stehlen ist.

Warum Biometrie?

Der Hauptreiz von Biometrie liegt in ihrer einzigartigen Natur. Anders als Passwörter, die vergessen, erraten oder gestohlen werden können, sind biometrische Merkmale konstant und mit den physischen oder verhaltensbezogenen Eigenschaften einer Person verknüpft. Dies macht die biometrische Authentifizierung zu einer zuverlässigeren und sichereren Methode der Identitätsprüfung.

Erhöhte Sicherheit: Biometrische Verfahren bieten ein höheres Maß an Sicherheit, da Benutzer sich keine komplexen Passwörter mehr merken müssen. Dadurch wird das Risiko von Identitätsdiebstahl und unbefugtem Zugriff deutlich reduziert.

Komfort: Vergessen Sie den Frust, sich mehrere Passwörter merken oder diese ständig zurücksetzen zu müssen. Biometrische Verfahren bieten einen nahtlosen und schnellen Verifizierungsprozess und machen den Zugriff auf digitale Inhalte einfach und effizient.

Genauigkeit: Biometrische Systeme zeichnen sich durch hohe Genauigkeitsraten aus, wodurch die Wahrscheinlichkeit von falsch positiven oder falsch negativen Ergebnissen reduziert wird. Dies gewährleistet, dass nur autorisierte Benutzer Zugriff auf sensible Informationen erhalten.

Biometrie in der Praxis: Anwendungen in der realen Welt

Biometrische Technologie ist nicht nur ein Zukunftskonzept; sie wird bereits in verschiedenen Bereichen eingesetzt, vom Bankwesen und Gesundheitswesen bis hin zu mobilen Geräten und staatlichen Dienstleistungen.

Bankwesen und Finanzen

Im Finanzsektor revolutionieren biometrische Verfahren die Abwicklung von Transaktionen. Banken setzen Biometrie ein, um die Sicherheit beim Online- und Mobile-Banking zu erhöhen. So gehören beispielsweise Fingerabdruck- und Gesichtserkennungstechnologien mittlerweile zum Standard vieler Banking-Apps und ermöglichen einen sicheren und schnellen Zugriff auf Konten.

Gesundheitspflege

Die Gesundheitsbranche nutzt Biometrie, um Patientendaten zu sichern und sicherzustellen, dass nur autorisiertes Personal Zugriff auf sensible medizinische Informationen hat. Biometrische Systeme werden auch zur Authentifizierung von Patienten eingesetzt, um zu gewährleisten, dass diese die richtige Behandlung und die richtigen Medikamente erhalten.

Regierung und Grenzkontrolle

Weltweit integrieren Regierungen biometrische Verfahren in ihre Grenzkontrollsysteme, um die Ein- und Ausreiseprozesse zu optimieren und gleichzeitig die Sicherheit zu gewährleisten. Beispielsweise wird die Gesichtserkennungstechnologie an Flughäfen und Grenzübergängen eingesetzt, um Identitäten zu überprüfen und unbefugtes Eindringen zu verhindern.

Mobilgeräte

Der Einsatz von Biometrie in Mobilgeräten hat stark zugenommen; viele Smartphones verfügen mittlerweile über Fingerabdruckscanner und Gesichtserkennungssysteme. Diese Technologien sichern nicht nur das Gerät, sondern bieten auch eine schnellere und bequemere Möglichkeit, Bildschirme zu entsperren und Transaktionen zu autorisieren.

Die Zukunft der biometrischen Sicherheit

Mit der Weiterentwicklung der Technologie werden sich auch biometrische Systeme weiterentwickeln. Innovationen in der Biometrie versprechen, diese Systeme noch genauer, sicherer und benutzerfreundlicher zu machen. Hier einige der spannenden Entwicklungen, die in naher Zukunft zu erwarten sind:

Multifaktorielle biometrische Authentifizierung: Durch die Kombination von Biometrie mit anderen Sicherheitsmaßnahmen wie Passwörtern oder PINs kann ein robustes multifaktorielles Authentifizierungssystem geschaffen werden, das eine zusätzliche Sicherheitsebene bietet.

Fortschrittliche Iris- und Netzhauterkennung: Mit dem technologischen Fortschritt verbessert sich auch die Präzision der Iris- und Netzhauterkennung. Diese Methoden bieten eine hohe Genauigkeit und sind im Vergleich zu anderen biometrischen Verfahren weniger anfällig für Manipulationen.

Spracherkennung: Die Spracherkennungstechnologie wird immer ausgefeilter, wobei Fortschritte im Bereich des Deep Learning und der künstlichen Intelligenz ihre Genauigkeit und Zuverlässigkeit verbessern.

Tragbare Biometrie: Mit dem Aufstieg des Internets der Dinge (IoT) werden tragbare Geräte wie Smartwatches und Fitness-Tracker mit biometrischen Sensoren ausgestattet und bieten damit eine neue Dimension der biometrischen Sicherheit.

Umgang mit Bedenken und Herausforderungen

Die Vorteile der Biometrie liegen zwar auf der Hand, doch gibt es berechtigte Bedenken und Herausforderungen, die angegangen werden müssen, um eine breite Akzeptanz dieser Technologie zu gewährleisten.

Datenschutzbedenken: Eines der Hauptanliegen ist der Schutz biometrischer Daten. Da biometrische Daten einzigartig sind und nicht wie ein Passwort geändert werden können, besteht die Gefahr, dass sie gestohlen oder missbraucht werden, wenn sie nicht angemessen geschützt sind.

Sicherheitsrisiken: Biometrische Verfahren sind zwar sicherer als herkömmliche Methoden, aber nicht unfehlbar. Techniken wie Spoofing, bei dem ein gefälschtes biometrisches Merkmal ein echtes imitiert, stellen eine Bedrohung für biometrische Systeme dar.

Ethische Überlegungen: Der Einsatz von Biometrie wirft ethische Fragen hinsichtlich Überwachung und Einwilligung auf. Es ist daher unerlässlich, Richtlinien und Vorschriften zu erlassen, um einen verantwortungsvollen und ethischen Einsatz biometrischer Technologien zu gewährleisten.

Abschluss

Biometrische Technologien stellen einen bedeutenden Fortschritt in der Sicherung unserer digitalen Daten dar. Durch die Nutzung einzigartiger, nicht reproduzierbarer Merkmale bieten sie eine sicherere, komfortablere und präzisere Authentifizierungsmethode. Von Banken über das Gesundheitswesen bis hin zu Behörden – die Anwendungsbereiche der Biometrie sind vielfältig und versprechen mehr Sicherheit in zahlreichen Sektoren.

Mit Blick auf die Zukunft wird deutlich, dass Biometrie eine zentrale Rolle bei der Gestaltung der digitalen Sicherheitslandschaft spielen wird. Dank stetiger Weiterentwicklung und der Berücksichtigung bestehender Bedenken hat Biometrie das Potenzial, den Schutz unseres digitalen Lebens grundlegend zu verändern und so eine sicherere digitale Welt zu gewährleisten.

Seien Sie gespannt auf Teil zwei, in dem wir uns eingehender mit spezifischen biometrischen Technologien, Fallstudien und zukünftigen Trends in der biometrischen Sicherheit digitaler Assets befassen werden.

Teil 2

Erfolg bei biometrischen Verfahren für digitale Vermögenswerte: Sicherheit im digitalen Zeitalter neu definiert (Fortsetzung)

Im zweiten Teil unserer Erkundung der biometrischen Technologie werden wir uns mit spezifischen biometrischen Systemen befassen, Fallstudien aus der Praxis untersuchen und einen Blick auf zukünftige Trends werfen, die das Potenzial haben, die Sicherheit digitaler Vermögenswerte weiter zu revolutionieren. Dieser umfassende Überblick vermittelt ein detailliertes Verständnis dafür, wie Biometrie die Zukunft des Schutzes unseres digitalen Lebens prägt.

Spezifische biometrische Technologien

Um das volle Potenzial der biometrischen Technologie zu erfassen, ist es wichtig, die verschiedenen Arten und ihre Funktionsweise zu verstehen.

Fingerabdruckerkennung

Die Fingerabdruckerkennung zählt aufgrund ihrer Genauigkeit und einfachen Handhabung zu den am weitesten verbreiteten biometrischen Technologien. Bei diesem Verfahren wird der Fingerabdruck einer Person erfasst und zur Identitätsprüfung verwendet.

So funktioniert es: Legt ein Benutzer seinen Finger auf einen Sensor, erfasst das Gerät das einzigartige Muster der Rillen und Vertiefungen im Fingerabdruck. Dieses Muster wird anschließend mit gespeicherten Vorlagen verglichen, um die Identität des Benutzers zu bestätigen.

Vorteile:

Genauigkeit: Fingerabdrücke sind einzigartig und schwer zu fälschen, wodurch diese Methode besonders sicher ist. Benutzerfreundlichkeit: Fingerabdruckscanner sind einfach zu bedienen und ermöglichen so eine schnelle und bequeme Authentifizierung.

Einschränkungen:

Spoofing: Weniger verbreitet, aber es gibt Techniken zur Nachahmung von Fingerabdrücken, was ein Sicherheitsrisiko darstellt.

Gesichtserkennung

Die Gesichtserkennungstechnologie nutzt mathematische Algorithmen, um Gesichtsmerkmale zu analysieren und mit gespeicherten Daten zu vergleichen, um die Identität zu überprüfen.

So funktioniert es: Eine Kamera erfasst ein Bild des Gesichts einer Person. Das System analysiert anschließend wichtige Gesichtsmerkmale wie den Augenabstand, die Form der Kieferlinie und andere charakteristische Merkmale, um die Person mit gespeicherten Daten abzugleichen.

Vorteile:

Hohe Genauigkeit: Moderne Gesichtserkennungssysteme arbeiten hochpräzise und können aus der Ferne eingesetzt werden. Komfort: Die Gesichtserkennung erfolgt berührungslos und ist somit eine effiziente Authentifizierungsmethode.

Einschränkungen:

Beleuchtung und Winkel: Die Gesichtserkennung kann durch Veränderungen der Beleuchtung und des Winkels beeinträchtigt werden, was zu fälschlichen Ablehnungen führen kann.

Iris-Scan

Die Iris-Scan-Methode ist eine hochsichere Form der biometrischen Authentifizierung, bei der die einzigartigen Muster in der Iris einer Person zur Identitätsprüfung genutzt werden.

So funktioniert es: Infrarotlicht beleuchtet das Auge, um detaillierte Bilder der Iris aufzunehmen. Anschließend analysiert das System die einzigartigen Muster in der Iris, um die Identität der Person zu bestätigen.

Vorteile:

Hohe Sicherheit: Die Muster in der Iris sind extrem einzigartig und über die Zeit stabil, was ein hohes Maß an Sicherheit gewährleistet. Effizienz: Die Iriserkennung ist schnell und erfordert keine unmittelbare Nähe zum Scanner.

Einschränkungen:

Gute Beleuchtung erforderlich: Wie die Gesichtserkennung benötigt auch die Iriserkennung gute Lichtverhältnisse, um genaue Bilder aufzunehmen.

Spracherkennung

Die Spracherkennungstechnologie nutzt die einzigartigen Merkmale der Stimme einer Person, um die Identität zu authentifizieren.

So funktioniert es: Das System erfasst eine Sprachprobe des Benutzers und analysiert Merkmale wie Tonhöhe, Klangfarbe und Sprechmuster, um die Identität zu überprüfen.

Vorteile:

Komfort: Die Spracherkennung kann ohne physische Interaktion erfolgen und ist somit eine bequeme Authentifizierungsmethode. Hohe Genauigkeit: Dank fortschrittlicher Algorithmen kann die Spracherkennung hohe Genauigkeitsraten erzielen.

Einschränkungen:

Umgebungsgeräusche: Hintergrundgeräusche können die Spracherkennung beeinträchtigen und zu potenziellen Ungenauigkeiten führen.

Fallstudien aus der Praxis

Um die praktischen Anwendungen biometrischer Technologien zu verstehen, wollen wir einige Fallstudien aus der Praxis untersuchen, in denen Biometrie die Sicherheit deutlich verbessert hat.

Bankensektor

Im Bankensektor haben biometrische Verfahren die Sicherheit beim Online- und Mobile-Banking revolutioniert. Fallstudien aus der Praxis (Fortsetzung)

Bankensektor

Im Bankensektor haben biometrische Verfahren die Sicherheit im Online- und Mobile-Banking revolutioniert.

Beispiel: Die mobile App von JPMorgan Chase

JPMorgan Chase hat die Fingerabdruckerkennung in seine Mobile-Banking-App integriert, sodass Kunden sicher und bequem per Fingertipp auf ihre Konten zugreifen können. Dies erhöht nicht nur die Sicherheit, sondern sorgt auch für ein reibungsloses und benutzerfreundliches Erlebnis.

Vorteile:

Erhöhte Sicherheit: Die Fingerabdruckerkennung bietet im Vergleich zu herkömmlichen Passwörtern ein höheres Maß an Sicherheit und reduziert das Risiko unbefugten Zugriffs. Benutzerfreundlichkeit: Kunden können ihre Identität schnell und einfach authentifizieren, wodurch Bankgeschäfte effizienter werden. Weniger Betrug: Die biometrische Authentifizierung senkt das Risiko von Kontoübernahmen und betrügerischen Aktivitäten erheblich.

Gesundheitssektor

Im Gesundheitswesen werden biometrische Verfahren eingesetzt, um Patientendaten zu sichern und zu gewährleisten, dass nur autorisiertes Personal Zugriff auf sensible medizinische Informationen hat.

Beispiel: Iriserkennung der Mayo Clinic

Die Mayo Clinic hat eine Iriserkennungstechnologie eingeführt, um den Zugriff auf Patientenakten und medizinische Datenbanken zu sichern. Nur autorisiertes Personal mit verifizierten Iris-Mustern hat Zugriff auf sensible Informationen, wodurch die Privatsphäre der Patienten und die Datensicherheit gewährleistet werden.

Vorteile:

Datensicherheit: Die Iriserkennung bietet ein hohes Maß an Sicherheit und gewährleistet, dass nur autorisiertes Personal auf Patientendaten zugreifen kann. Patientendatenschutz: Durch die Sicherung des Zugriffs auf medizinische Datenbanken trägt die Biometrie zum Schutz der Patientendaten bei und erfüllt Vorschriften wie HIPAA. Effizienz: Mitarbeiter können ihre Identität schnell und einfach authentifizieren, wodurch der Zugriff auf Patienteninformationen optimiert und die Arbeitsabläufe verbessert werden.

Regierung und Grenzkontrolle

Weltweit integrieren Regierungen biometrische Verfahren in ihre Grenzkontrollsysteme, um die Ein- und Ausreiseprozesse zu optimieren und gleichzeitig die Sicherheit zu gewährleisten.

Beispiel: Gesichtserkennung der britischen Grenzpolizei

Die britische Grenzpolizei setzt an Flughäfen Gesichtserkennungstechnologie ein, um die Ein- und Ausreisekontrollen für Reisende zu beschleunigen. Das System gleicht die Gesichter der Reisenden mit ihren Pässen und Einwanderungsdaten ab und verkürzt so die Kontrollzeiten erheblich.

Vorteile:

Effiziente Abfertigung: Gesichtserkennung beschleunigt die Ein- und Ausreise und verkürzt Wartezeiten für Reisende. Sicherheit: Durch den Abgleich von Identitäten mit offiziellen Daten erhöht die Biometrie die Grenzsicherheit und verhindert unbefugte Einreisen. Einhaltung internationaler Reisebestimmungen und -standards: Biometrische Systeme tragen zur Einhaltung dieser Bestimmungen bei.

Zukunftstrends in der biometrischen Sicherheit

Mit Blick auf die Zukunft zeichnen sich mehrere Trends ab, die die Sicherheit digitaler Assets durch Biometrie weiter revolutionieren werden.

Multifaktorielle biometrische Authentifizierung

Durch die Kombination von Biometrie mit anderen Sicherheitsmaßnahmen wie Passwörtern oder PINs kann ein robustes Multi-Faktor-Authentifizierungssystem geschaffen werden, das eine zusätzliche Sicherheitsebene bietet.

Beispiel: Apples Face ID mit Passcode

Apples Face ID in Kombination mit einem Passcode bietet ein Multi-Faktor-Authentifizierungssystem, das die Sicherheit erhöht und gleichzeitig den Benutzerkomfort aufrechterhält. Benutzer müssen sowohl auf ihr Gerät schauen als auch einen Passcode eingeben, um es zu entsperren, was ein hohes Maß an Sicherheit gewährleistet.

Vorteile:

Erhöhte Sicherheit: Die Multi-Faktor-Authentifizierung reduziert das Risiko unberechtigten Zugriffs durch die Notwendigkeit mehrerer Verifizierungsformen. Vertrauen der Nutzer: Nutzer fühlen sich sicherer, da sie wissen, dass mehrere Schutzebenen vorhanden sind.

Erweiterte Iris- und Netzhautabtastung

Mit dem technologischen Fortschritt verbessert sich auch die Präzision der Iris- und Netzhauterkennung. Diese Methoden bieten eine hohe Genauigkeit und sind im Vergleich zu anderen biometrischen Verfahren weniger anfällig für Manipulationen.

Beispiel: Futuristische Iris-Scanner

Es werden futuristische Iris-Scanner mit hochentwickelten Algorithmen entwickelt, die selbst kleinste Details der Iris erfassen und so eine beispiellose Genauigkeit und Sicherheit bieten.

Vorteile:

Hohe Genauigkeit: Fortschrittliche Iris- und Netzhautscans ermöglichen eine hochpräzise Verifizierung und reduzieren Fehlalarme. Sicherheit: Diese Methoden sind schwer zu kopieren und bieten zuverlässigen Schutz vor unbefugtem Zugriff.

Spracherkennung

Die Spracherkennungstechnologie wird immer ausgefeilter, wobei Fortschritte im Bereich des Deep Learning und der künstlichen Intelligenz ihre Genauigkeit und Zuverlässigkeit verbessern.

Beispiel: Google Voice Match

Googles Voice Match nutzt fortschrittliche Algorithmen, um die Stimme eines Nutzers zu erkennen und seine Identität zu verifizieren. Diese Technologie ist äußerst präzise und funktioniert selbst in lauten Umgebungen.

Vorteile:

Genauigkeit: Die fortschrittliche Spracherkennung bietet eine hohe Genauigkeit und ist somit eine zuverlässige Authentifizierungsmethode. Komfort: Die Spracherkennung ermöglicht eine freihändige und bequeme Identitätsprüfung.

Tragbare Biometrie

Mit dem Aufkommen des Internets der Dinge (IoT) werden tragbare Geräte wie Smartwatches und Fitness-Tracker mit biometrischen Sensoren ausgestattet und eröffnen damit eine neue Dimension der biometrischen Sicherheit.

Beispiel: Apple Watch mit Touch ID

Die Touch ID der Apple Watch integriert biometrische Sensoren, um die Uhr sicher zu entsperren und Zahlungen zu autorisieren. Sie bietet eine bequeme und sichere Möglichkeit, digitale Assets zu verwalten.

Vorteile:

Komfort: Tragbare Biometrie bietet eine nahtlose und bequeme Möglichkeit zur Identitätsprüfung. Sicherheit: Biometrische Sensoren an Wearables erhöhen die Sicherheit, indem sie gewährleisten, dass nur autorisierte Benutzer auf sensible Informationen zugreifen können.

Umgang mit Bedenken und Herausforderungen

Die Vorteile der Biometrie liegen zwar auf der Hand, doch gibt es berechtigte Bedenken und Herausforderungen, die angegangen werden müssen, um eine breite Akzeptanz dieser Technologie zu gewährleisten.

Datenschutzbedenken

Eine der Hauptsorgen betrifft den Schutz der Privatsphäre biometrischer Daten. Da biometrische Daten einzigartig sind und nicht wie ein Passwort geändert werden können, besteht die Gefahr, dass sie gestohlen oder missbraucht werden, wenn sie nicht ordnungsgemäß geschützt werden.

Lösungen:

Verschlüsselung: Biometrische Daten sollten sowohl während der Übertragung als auch im Ruhezustand verschlüsselt werden, um unbefugten Zugriff zu verhindern. Sichere Speicherung: Biometrische Vorlagen sollten sicher gespeichert und der Zugriff darauf streng kontrolliert werden.

Sicherheitsrisiken

Obwohl biometrische Verfahren sicherer sind als herkömmliche Methoden, sind sie nicht unfehlbar. Techniken wie Spoofing, bei dem ein gefälschtes biometrisches Merkmal ein echtes imitiert, stellen eine Bedrohung für biometrische Systeme dar.

Lösungen:

Erweiterte Erkennung: Implementieren Sie fortschrittliche Algorithmen zur Erkennung und Verhinderung von Spoofing-Versuchen. Kontinuierliche Überwachung: Überwachen Sie biometrische Systeme kontinuierlich auf Anzeichen von Manipulation oder unbefugtem Zugriff.

Ethische Überlegungen

Der Einsatz von Biometrie wirft ethische Fragen hinsichtlich Überwachung und Einwilligung auf. Es ist daher unerlässlich, Richtlinien und Vorschriften zu erlassen, um einen verantwortungsvollen und ethischen Umgang mit biometrischer Technologie zu gewährleisten.

Lösungen:

Vorschriften: Es müssen klare Vorschriften für die Verwendung biometrischer Daten erlassen werden, um die Rechte und die Privatsphäre des Einzelnen zu schützen. Einwilligung: Es muss sichergestellt werden, dass Einzelpersonen vor der Erhebung und Verwendung ihrer biometrischen Daten eine informierte Einwilligung erteilen.

Abschluss

Biometrische Technologien revolutionieren die Sicherung unserer digitalen Daten. Von Bankwesen und Gesundheitswesen über Behördendienste bis hin zu Wearables bieten biometrische Verfahren eine sicherere, komfortablere und präzisere Authentifizierung. Obwohl es berechtigte Bedenken und Herausforderungen gibt, versprechen die laufenden Fortschritte und die Bewältigung dieser Probleme, die Sicherheit und Akzeptanz biometrischer Systeme weiter zu verbessern.

Mit Blick auf die Zukunft wird die Biometrie zweifellos eine zentrale Rolle bei der Gestaltung der digitalen Sicherheitslandschaft spielen. Dank kontinuierlicher Innovation und verantwortungsvoller Nutzung birgt die Biometrie das Potenzial, den Schutz unseres digitalen Lebens grundlegend zu verändern und so eine sicherere digitale Welt zu schaffen.

Bleiben Sie dran für weitere Einblicke und Neuigkeiten aus der sich ständig weiterentwickelnden Welt der biometrischen Technologie!

PayFi-Tantiemen für Web3-Kreative – Revolutionierung der Zukunft digitaler Inhalte

Das Potenzial ausschöpfen – Synergien zwischen Stadtbahn und Anwohnervereinigung in der modernen urb